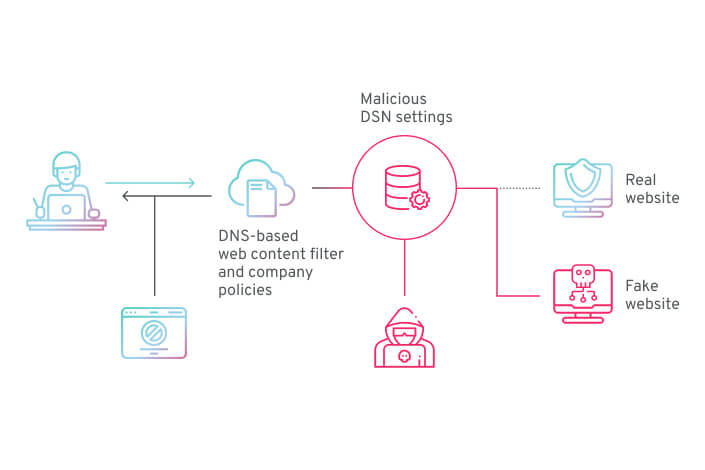

Zaawansowanie hakerów oraz narzędzi i technologii na poziomie stanowym wykorzystywanych do popełniania cyberprzestępczości wzrasta w epoce po pandemii. Stosowanie filtrowania adresów URL (sieci) i Filtrowanie DNS zapobieganie dotarciu złośliwych informacji do użytkowników jest kluczowym krokiem w zapobieganiu takim atakom.

Dzięki tym zabezpieczeniom przed zagrożeniami internetowymi powierzchnia ataku jest znacznie zmniejszona, a system jest chroniony przed stale rosnącymi zagrożeniami cybernetycznymi.

Zarówno filtrowanie DNS, jak i metody filtrowania adresów URL działają przy wsparciu usług Web Reputation Services. Usługi te oceniają strony internetowe i zapewniają ocenę ryzyka na podstawie ruchu użytkowników, historii zagrożeń na stronach w domenie, wieku obserwacji, lokalizacji geograficznej, powiązanych sieci, powiązań wewnętrznych i zewnętrznych, a także innych wzorców w kontekście .

Z drugiej strony nie wszyscy są pewni, czy stosowanie filtrowania DNS lub adresów URL jest preferowaną strategią bezpieczeństwa. Wybór odpowiedniej kombinacji technologii dla stosu zabezpieczeń może być trudny. Prawdą jest, że zarówno filtrowanie DNS, jak i adresów URL oferują zalety, które należy połączyć, aby zapewnić całkowite bezpieczeństwo sieci, jeśli chodzi o blokowanie podejrzanych wiadomości e-mail i podejrzanych witryn.

Filtrowanie DNS

Filtrowanie adresów URL SWG

Punkt Represji

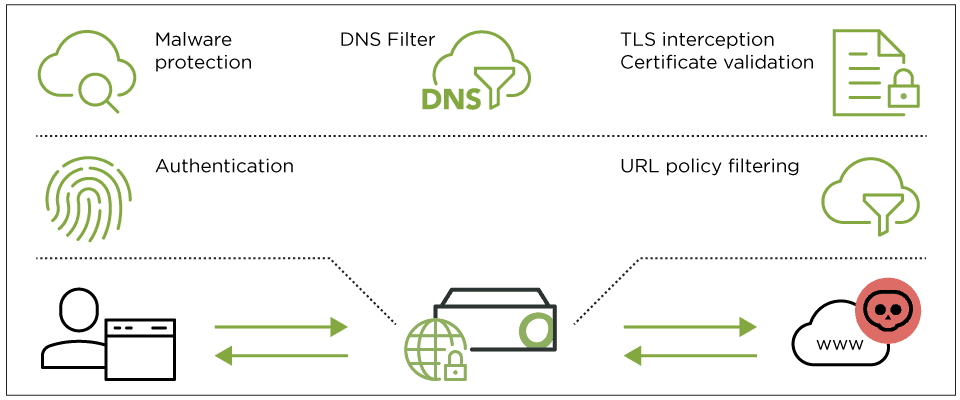

Dzięki obsłudze inspekcji TLS, która umożliwia wgląd w zaszyfrowany ruch HTTPS, reguły filtrowania adresów URL chronią i monitorują pracowników nawet wtedy, gdy nie są połączeni z siecią firmową. Blokując witryny internetowe, takie jak złośliwe oprogramowanie i fałszywe witryny, administratorzy IT mogą podjąć proaktywne działania w celu udaremnienia pobierania złośliwego oprogramowania i prób phishingu.

DNS przez HTTPS

Protokół DNS over HTTPS (DoH) wykorzystuje HTTPS do szyfrowania komunikacji DNS i zyskuje coraz większą popularność. Komunikacji DNS nie można sfałszować za pomocą tego protokołu, ponieważ używa on protokołu HTTPS, ale narzędzia do filtrowania DNS tego nie widzą. Ten ruch jest sprawdzany przez filtrowanie adresów URL.

Oprogramowanie chroniące przed złośliwym oprogramowaniem

Ponadto kompleksowa bezpieczna brama internetowa integruje filtrowanie adresów URL z silnikiem chroniącym przed złośliwym oprogramowaniem, który zatrzymuje złośliwe oprogramowanie w punkcie wejścia. Umiejętności wykrywania złośliwego oprogramowania mają kluczowe znaczenie, chroniąc konsumentów przed niebezpiecznymi atakami w Internecie.

Ataki te mogą szybko rozprzestrzeniać się w sieci korporacyjnej, infekując jeden host po drugim. Użytkownicy i hosty będą chronieni przed infekcją w momencie wejścia za pomocą bezpiecznej bramy internetowej, która obejmuje sprawdzanie adresów URL i ochronę przed złośliwym oprogramowaniem.

Tabela filtrowania adresów URL i DNS

Podsumowując, idealną strategią bezpieczeństwa jest użycie bezpiecznej bramy internetowej do jednoczesnej aktywacji DNS i filtrowania adresów URL.

Większy stopień bezpieczeństwa i kontroli zapewnia filtrowanie adresów URL w sieci, a nie filtrowanie DNS, które chroni przed złośliwymi witrynami i całym ruchem. Używanie filtrowania adresów URL w połączeniu z inspekcją ruchu chroniącego przed złośliwym oprogramowaniem w ramach Secure Web Gateway zwiększa elastyczność szczegółowego definiowania ograniczeń dostępu do określonych witryn internetowych.

Najlepszą metodą ochrony firmy przed cyberzagrożeniami jest zintegrowanie zarówno filtrowania DNS, jak i filtrowania adresów URL w celu ogólnego bezpieczeństwa sieci, co znacznie zmniejsza powierzchnię ataku i ogranicza prawdopodobieństwo złośliwego oprogramowania, oprogramowania ransomware i innych ataków.