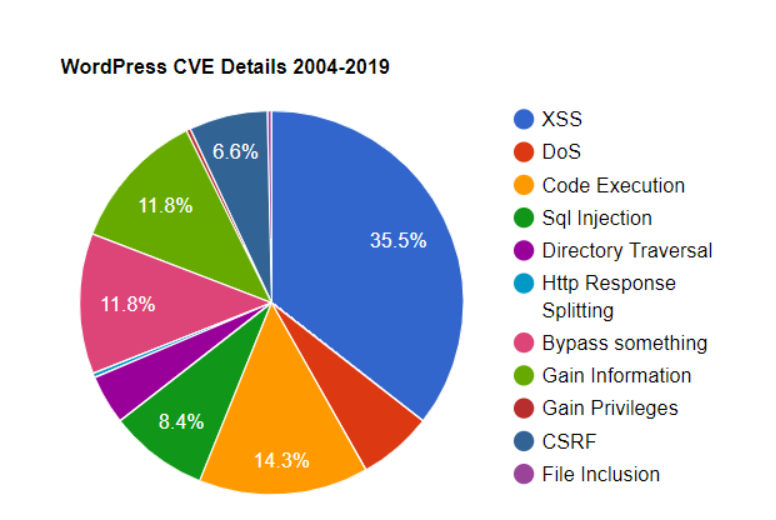

Mestadels CMS gillar Wordpress hackas av hackarna, så de kan SEO-skräppost webbplatsen och öka trafiken till sina egna webbplatser. Automatiserar Botar och skript kan utnyttja populära CVE:er för din WordPress-webbplats och SEO Spam din webbplats inom några minuter.

I den här bloggen kommer vi att diskutera SEO Spam och dess effekter på din WordPress-webbplatsrankning. Dessutom, hur du kan upptäcka sådana attacker och stoppa det innan det orsakar någon skada.

Hitta och fixa BlackHat SEO SPAM på din WordPress-webbplats under (2024)

Vad är SEO SPAM?

De webbplatser som sökmotorerna visar i dess resultat rangordnas efter olika faktorer. Dessa faktorer kan baseras på relevans, tillförlitlighet, användarnätverkstrafik, etc. Men en av de viktigaste faktorerna är antal och kvalitet på inkommande länkar som webbplatsen har.

Nu utnyttjas detta beteende hos sökmotoralgoritmen i SEO Spam.

SEO-spammare använder ett brett utbud av metoder och tekniker för att attackera din webbplats. De försöker infoga länkar och innehåll som pekar på deras webbplats i andra högt rankade webbplatser (din webbplats), för att få sin egen webbplats att rankas högt. Denna metod för att utnyttja sökmotoralgoritm kallas också ofta för spamdexing.

Hackare gör denna typ av attack så att de kan öka trafiken till sina webbplatser eller ranka sin webbplats högre i sökmotorerna och därmed mer användartrafik till sin webbplats.

På grund av olika användardefinierade felkonfigurationer och vissa grundläggande sårbarheter är WordPress-webbplatser ett enkelt mål för SEO Spam. Vi kommer att diskutera dem och deras korrigeringar vidare.

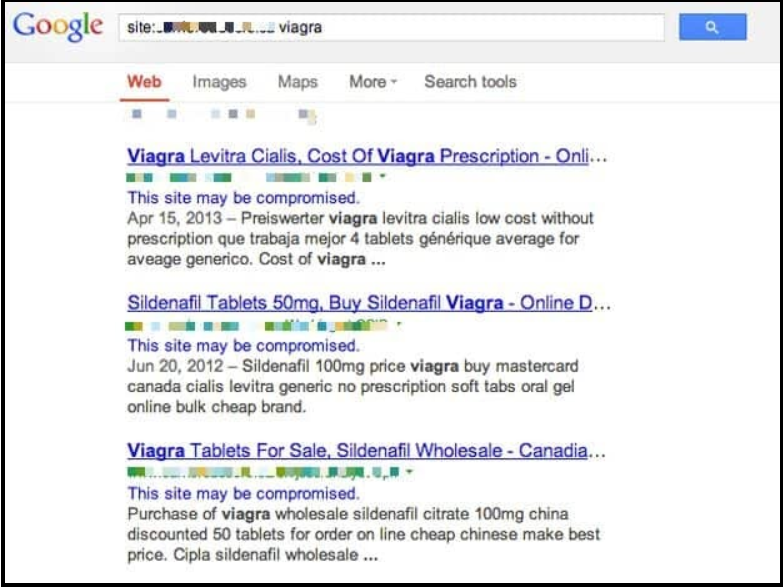

Pharma Hack

Ett sådant exempel på SEO Spamming-attacken är Pharma Hack. I denna attack kommer hackaren att åsidosätta titeltaggen och infoga skräppostlänkar i sidans innehåll. Dessa ändringar gjorda av hackaren kommer INTE synlig för dig eller någon som besöker din webbplats utom sökmotorn. Denna teknik kallas cloaking.

Sökmotorbottarna som Googlebot läser dessa injicerade taggar och rangordnar din WordPress-webbplats på lämpligt sätt utifrån dem.

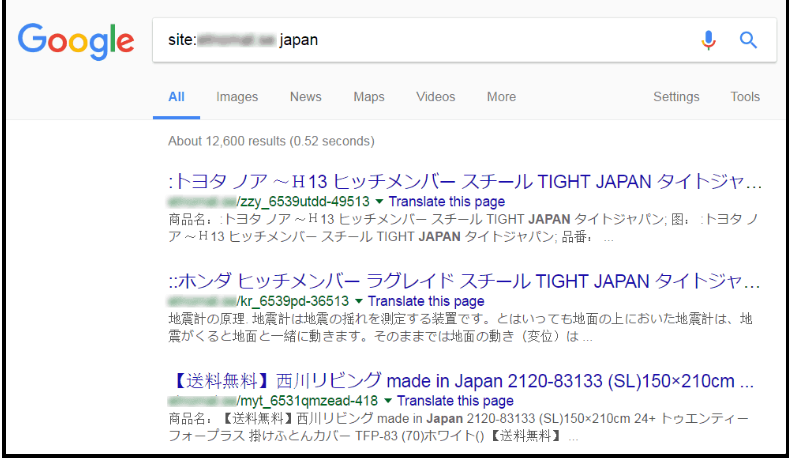

Det japanska sökordshacket

Ett annat populärt exempel på denna attack är Japanska nyckelordshack. Dessa attacker skapar vanligtvis nya sidor med automatiskt genererad japansk text på din webbplats. De genereras slumpmässigt och i slumpmässiga katalognamn som:

https://example.com/asdfg/45/qwerhtml

Dessa sidor innehåller ofta några nyckelord och innehåll som pekar på andra skadliga webbplatser, vilket ökar deras SEO-rankning. I den här attacken upptäcks hackaren ofta lägga till sig själv som fastighetsägare i Search Console. Detta är för att utnyttja den fulla fördelen av dessa hack genom att manipulera din webbplats inställningar.

Alltså om du fick ett meddelande från Google om att någon du inte känner har verifierat din webbplats i Search Console. Det finns en stor möjlighet att din webbplats är under attack.

Detektering av SEO Spam

Om du noggrant observerar beteendet på din webbplats kan du ta reda på de tecken som indikerade närvaron av Blackhat SEO Spam på din webbplats. Följande är några av dem som nämns.

Varning för Google Search Console

Google kan vara mycket praktiskt när du letar efter blackhat SEO-skräppost.

Om din WordPress-installation är verifierad med Google Search Console. Du kommer att få meddelanden om den upptäcker ovanlig länk- eller sidaktivitet på din WordPress-webbplats.

Några av dessa varningar kan vara så här:

- Användargenererad spam-straff

- Onaturliga länkar till din webbplats straff

- Onaturliga länkar från din webbplats straff

- Straff för hackad webbplats

- Spammy strukturerad markering påföljd

- Straffet för dolda text eller sökordsstoppning

- Straff för cloaking eller lömska omdirigeringar

- Tunt innehåll med lågt eller inget mervärdespåföljd

Google Search Console är ett praktiskt verktyg när du underhåller din webbplats.

Skadlig aktivitet i Google Analytics

Återigen kommer Googles verktyg för övervakning av webbplatser att hjälpa oss här.

Om du märker saker som en plötslig ökning av din nätverkstrafik etc, kan det vara en indikation på SEO Spam. Hackare kan ha äventyrat din webbplats och försöker nu få upp sin egen webbplatss SEO-rankning, vilket har gett din webbplats ett tillfälligt uppsving.

Besök sidan som Google bot / Söker efter Pharma Hack

Eftersom SEO-spamsidorna är utformade på ett sådant sätt att endast sökmotorrobotarna kan se dem. Så vi kommer att göra förfrågningar som liknar sökmotorrobotar som Google Bot för att se dem.

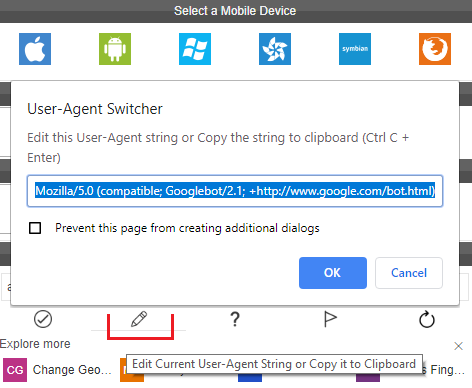

Installera respektive tillägg enligt webbläsare Chrome User-Agent Switcher or Firefox User-Agent Switcher.

När du har installerat besök din webbplats och ändra rubriken User-Agent till något av följande:

Mozilla / 5.0 (compatible; Googlebot / 2.1; + http: //www.google.com/bot.html)

Googlebot / 2.1 (+ http://www.googlebot.com/bot.html)

Googlebot / 2.1 (+ http: //www.google.com/bot.html)

Nu kommer du att hämta webbplatsen som GoogleBot skulle. Kolla efter ny sida eller ändringar i länkar.

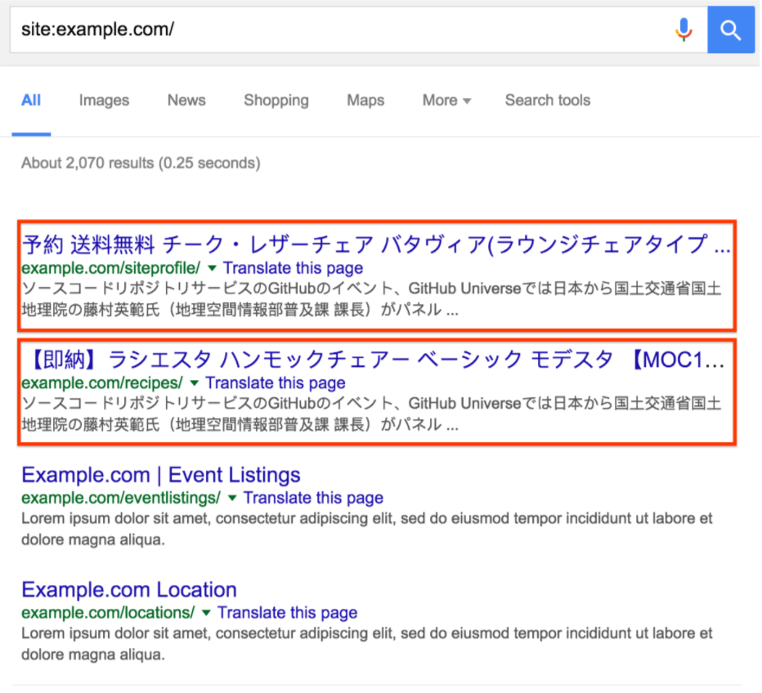

Dorking Your Site / Upptäck japanska nyckelordshack

Att använda anpassade frågor i Googles sökfält för att få specifika resultat kallas Google Dorking. Vi kommer att använda för att se om några slumpmässiga sidor i en slumpmässig katalog genereras vilket indikerar närvaron av japanska nyckelordshack.

Ange följande fråga i Googles sökfält. Det kommer att visa alla sidor på din webbplats WordPress-installation analyserade på Google. Nu bör du leta efter sidor som verkar skadliga eller vilseledande.

site:din-webbplats-här.com/

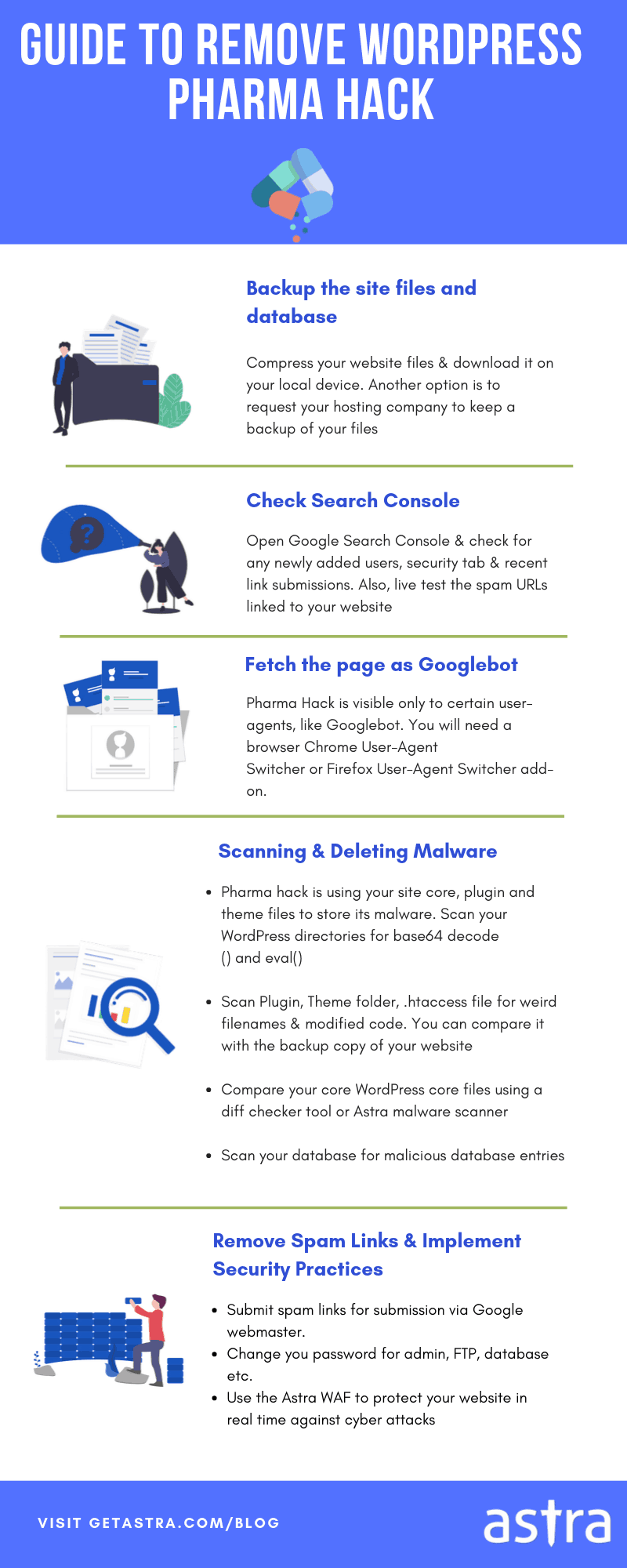

SEO Spam Borttagning i WordPress

De flesta SEO Spams är inte svåra att ta bort när de väl hittats, vi pratar i detalj om de allmänna stegen för hur man tar bort SEO SPAM. Steg för att ta bort Pharma Hack och Japanese Keyword Hack kommer att förbli vanliga.

Ta bort alla skadliga filer som skapats under hacket

Anslut till din WordPress-server lokalt eller via ssh för att hitta och ta bort alla skadliga filer. När du är ansluten via SSH eller lokalt följ följande kommandon.

Navigera till WordPress rotkatalogen eller där du hittade Blackhat SEO Spam

cd dir/

Ange nu denna cmd för att lista alla filer i katalogen (inklusive de dolda)

ls -la

Kontrollera innehållet i varje fil för eventuell skadlig kod eller länkar, ta bort dem

rm filnamn

Upprepa samma process för varje katalog tills du är klar.

Kontrollera din .htaccess fil

BlackHat SEO-spammare använder .htaccess-filen för att ändra dess innehåll och använda den till sin fördel. Det är därför meningsfullt att kontrollera .htaccess-filen och ersätta den med din rena version.

steg 1

Leta reda på .htaccess-filen för din WordPress-installation. I WordPress måste det finnas i installationens rotkatalog.

Observera också att .htaccess-filen är en dold fil i Linux så du måste använda följande kommando för att se den.

ls -la

steg 2

Byt ut .htaccess-filerna med standardversionen eller så har du en ren och modifierad version. Man kan ladda ner standardversionen av .htaccess av WordPress från här..

Ladda upp en ny webbplatskarta

När du har konfigurerat din webbplats säkert behöver du Google och andra sökmotorer för att analysera din omkonfigurerade WordPress-installation. Detta kan uppnås genom att trycka igenom en ny webbplatskarta.

En webbplatskarta har en lista över alla sidor och kataloger på din webbplats. Genom att ladda upp och skicka in en ny webbplatskarta kan sökmotorer indexera om din webbplats. Således kommer det också att ta bort allt SEO-spaminnehåll som finns på din webbplats som indexerades av sökmotorerna.

Snabblänkar

- Astra Security Suite Recension: Rabattkupong spara upp till 25 %

- Varför Google hatar BlackHat SEO och hur du kan bli straffad

- 7 skäl till varför du bör ta Astras säkerhetskurs i WordPress

- WordPress-säkerhet och 20 sätt att hålla din WordPress-blogg säker

Slutsats: Fixa BlackHat SEO SPAM på WordPress-webbplatsen

Således kan din WordPress-webbplats utnyttjas av dessa SEO-spammare utan att du får veta det. Dessa SEO-spammattacker kommer att försämra den övergripande innehållskvaliteten och sökmotorrankningen på din webbplats.

Du kan använda teknikerna som nämns i den här artikeln för att upptäcka och fixa dessa BlackHat SEO Spamattacker och skydda din WordPress-webbplats från dessa attacker.

Håll dig säker!