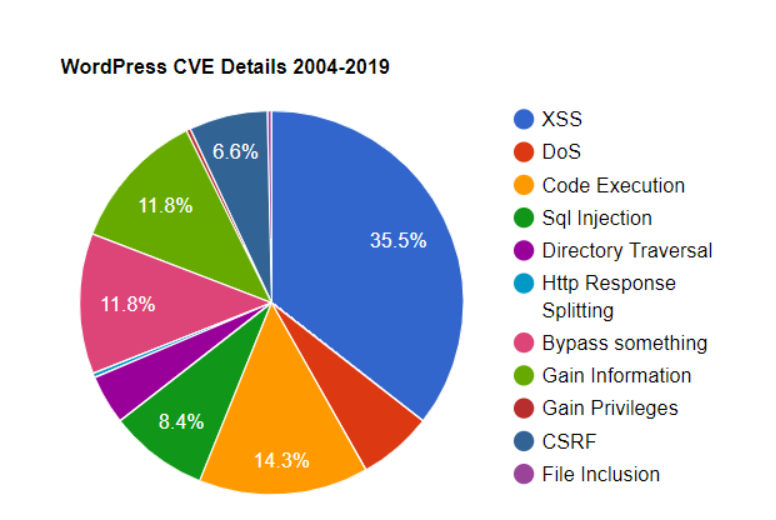

CMS ส่วนใหญ่ชอบ WordPress ถูกแฮกเกอร์แฮ็ก ดังนั้นพวกเขาจึงสามารถทำได้ SEO สแปม เว็บไซต์และเพิ่มอัตราการเข้าชมเว็บไซต์ของตนเอง บอทและสคริปต์อัตโนมัติสามารถใช้ประโยชน์จาก CVE ยอดนิยมสำหรับไซต์ WordPress ของคุณและ SEO สแปมไซต์ของคุณภายในไม่กี่นาที

ในบล็อกนี้ เราจะพูดถึงสแปม SEO และผลกระทบต่อการจัดอันดับเว็บไซต์ WordPress ของคุณ นอกจากนี้ คุณจะตรวจจับการโจมตีดังกล่าวและหยุดการโจมตีก่อนที่จะสร้างความเสียหายได้อย่างไร

ค้นหาและแก้ไข BlackHat SEO SPAM ในเว็บไซต์ WordPress ของคุณใน (2024)

SEO สแปมคืออะไร?

เว็บไซต์ที่แสดงโดยเครื่องมือค้นหาในผลลัพธ์นั้นได้รับการจัดอันดับตามปัจจัยต่างๆ ปัจจัยเหล่านี้อาจขึ้นอยู่กับความเกี่ยวข้อง ความน่าเชื่อถือ ปริมาณการใช้เครือข่ายของผู้ใช้ ฯลฯ แต่ปัจจัยที่สำคัญที่สุดประการหนึ่งคือ จำนวนและคุณภาพของลิงค์ขาเข้าที่เว็บไซต์มี.

ขณะนี้พฤติกรรมของอัลกอริทึมเครื่องมือค้นหานี้ถูกนำไปใช้ประโยชน์ในสแปม SEO

นักส่งสแปม SEO ใช้วิธีการและเทคนิคที่หลากหลายเพื่อโจมตีเว็บไซต์ของคุณ พวกเขาพยายามแทรกลิงก์และเนื้อหาที่ชี้ไปยังเว็บไซต์ของตนในเว็บไซต์ที่มีอันดับสูงอื่นๆ (เว็บไซต์ของคุณ) เพื่อให้เว็บไซต์ของตนเองมีอันดับสูง วิธีการหาประโยชน์นี้ อัลกอริธึมเครื่องมือค้นหา มักเรียกกันว่าสแปมเดกซ์

แฮกเกอร์ทำการโจมตีประเภทนี้เพื่อเพิ่มการเข้าชมไซต์ของตนหรือจัดอันดับไซต์ของตนให้สูงขึ้นในเครื่องมือค้นหา ส่งผลให้มีการเข้าชมไซต์ของผู้ใช้มากขึ้น

เนื่องจากการกำหนดค่าที่ผู้ใช้กำหนดไม่ถูกต้องและช่องโหว่หลักบางประการ ไซต์ WordPress จึงเป็นเป้าหมายที่ง่ายดายสำหรับสแปม SEO เราจะหารือเกี่ยวกับพวกเขาและการแก้ไขเพิ่มเติม

แฮ็คยา

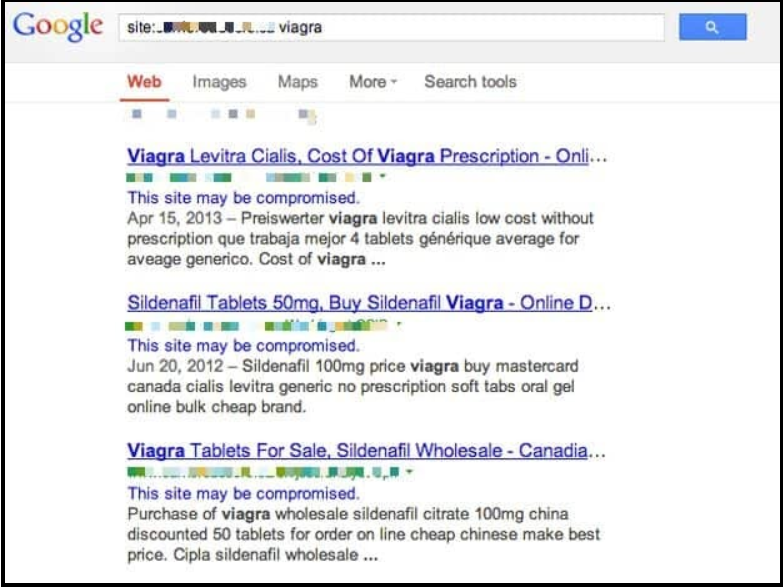

ตัวอย่างหนึ่งของการโจมตีด้วยสแปม SEO คือ Pharma Hack ในการโจมตีนี้ แฮกเกอร์จะแทนที่แท็กชื่อและแทรกลิงก์สแปมลงในเนื้อหาของหน้า การเปลี่ยนแปลงเหล่านี้ทำโดยแฮกเกอร์จะ ไม่ คุณหรือใครก็ตามที่เข้าชมไซต์ของคุณมองเห็นได้ยกเว้นเครื่องมือค้นหา เทคนิคนี้เรียกว่าการปิดบังหน้าเว็บจริง

บอทเครื่องมือค้นหาเช่น Googlebot อ่านแท็กที่แทรกเหล่านี้และจัดอันดับเว็บไซต์ WordPress ของคุณอย่างเหมาะสมบนพื้นฐานของแท็กเหล่านั้น

การแฮ็กคำหลักภาษาญี่ปุ่น

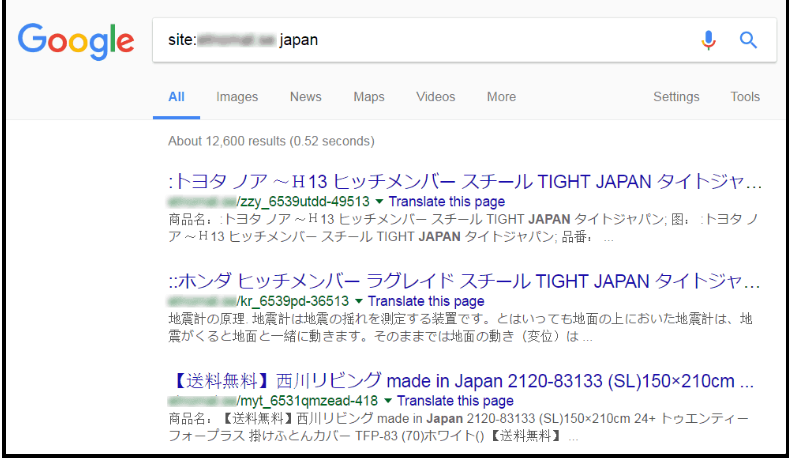

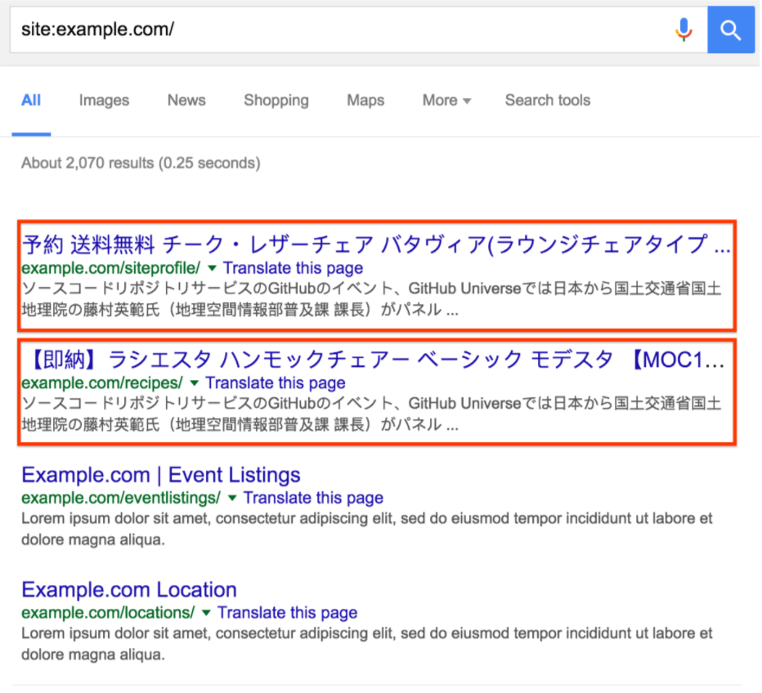

อีกตัวอย่างยอดนิยมของการโจมตีนี้คือ แฮ็กคำหลักภาษาญี่ปุ่น. โดยทั่วไปการโจมตีเหล่านี้จะสร้างหน้าใหม่พร้อมข้อความภาษาญี่ปุ่นที่สร้างขึ้นอัตโนมัติบนเว็บไซต์ของคุณ พวกมันถูกสร้างขึ้นแบบสุ่มและในชื่อไดเร็กทอรีแบบสุ่ม เช่น:

https://example.com/asdfg/45/qwerhtml

หน้าเหล่านี้มักจะมีคำหลักและเนื้อหาบางส่วนที่ชี้ไปยังไซต์ที่เป็นอันตรายอื่น ๆ ซึ่งทำให้อันดับ SEO สูงขึ้น ในการโจมตีครั้งนี้ มักพบว่าแฮ็กเกอร์เพิ่มตนเองเป็นเจ้าของพร็อพเพอร์ตี้ใน Search Console นี่เป็นการใช้ประโยชน์จากแฮ็กเหล่านี้อย่างเต็มที่โดยปรับเปลี่ยนการตั้งค่าเว็บไซต์ของคุณ

ดังนั้น หากคุณได้รับการแจ้งเตือนจาก Google ระบุว่ามีคนที่คุณไม่รู้จักได้ยืนยันเว็บไซต์ของคุณใน Search Console มีความเป็นไปได้สูงที่ไซต์ของคุณกำลังถูกโจมตี

การตรวจจับสแปม SEO

หากคุณสังเกตพฤติกรรมของไซต์ของคุณอย่างรอบคอบ คุณจะพบสัญญาณที่บ่งชี้ว่ามี สแปม SEO หมวกดำ บนเว็บไซต์ของคุณ ต่อไปนี้เป็นบางส่วนที่กล่าวถึง

คำเตือนของ Google Search Console

Google มีประโยชน์มากในขณะที่มองหาสแปม SEO หมวกดำ

หากการติดตั้ง WordPress ของคุณได้รับการตรวจสอบแล้ว Google Search Console. คุณจะได้รับการแจ้งเตือนหากตรวจพบลิงก์หรือกิจกรรมหน้าที่ผิดปกติบนเว็บไซต์ WordPress ของคุณ

คำเตือนเหล่านี้บางส่วนอาจเป็นดังนี้:

- การลงโทษสแปมที่ผู้ใช้สร้างขึ้น

- ลิงก์ที่ผิดปกติไปยังการลงโทษเว็บไซต์ของคุณ

- ลิงก์ที่ผิดปกติจากการลงโทษเว็บไซต์ของคุณ

- บทลงโทษเว็บไซต์ที่ถูกแฮ็ก

- การลงโทษมาร์กอัปที่มีโครงสร้างเป็นสแปม

- ข้อความที่ซ่อนอยู่หรือการลงโทษการบรรจุคำหลัก

- การลงโทษการปิดบังหรือการแอบเปลี่ยนเส้นทาง

- เนื้อหาน้อยและมีการลงโทษมูลค่าเพิ่มต่ำหรือไม่มีเลย

Google Search Console เป็นเครื่องมือที่มีประโยชน์ในขณะที่ดูแลรักษาเว็บไซต์ของคุณ

กิจกรรมที่เป็นอันตรายใน Google Analytics

อีกครั้งหนึ่งที่เครื่องมือตรวจสอบเว็บไซต์ของ Google จะช่วยเราได้ที่นี่

หากคุณสังเกตเห็นสิ่งต่างๆ เช่น ปริมาณการใช้เครือข่ายของคุณเพิ่มขึ้นอย่างกะทันหัน ฯลฯ นั่นอาจเป็นสัญญาณบ่งชี้ถึงสแปม SEO แฮกเกอร์อาจบุกรุกไซต์ของคุณ และตอนนี้กำลังพยายามทำให้อันดับ SEO ของไซต์ของตนเองสูงขึ้น ซึ่งทำให้ไซต์ของคุณได้รับการส่งเสริมชั่วคราว

เยี่ยมชมเพจในฐานะ Google bot / กำลังตรวจสอบ Pharma Hack

เนื่องจากหน้าสแปม SEO ได้รับการออกแบบให้มีเพียงบอทของเครื่องมือค้นหาเท่านั้นที่สามารถดูได้ ดังนั้นเราจะส่งคำขอที่คล้ายกับบอทของเครื่องมือค้นหาเช่น Google Bot เพื่อดูพวกมัน

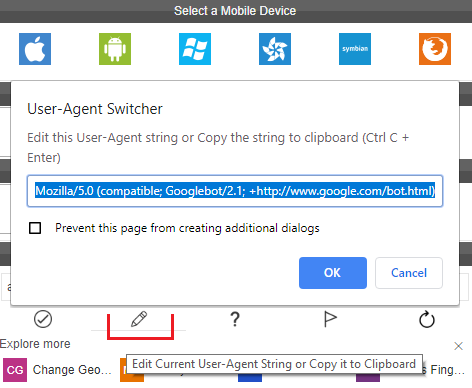

ติดตั้งส่วนเสริมที่เกี่ยวข้องตามเว็บเบราว์เซอร์ ตัวสลับตัวแทนผู้ใช้ Chrome or ตัวสลับตัวแทนผู้ใช้ Firefox.

เมื่อติดตั้งแล้ว ให้ไปที่ไซต์ของคุณและเปลี่ยนส่วนหัว User-Agent ให้เป็นอย่างใดอย่างหนึ่งต่อไปนี้:

Mozilla / 5.0 (compatible; Googlebot / 2.1; + http: //www.google.com/bot.html)

Googlebot / ฮิต (+ http://www.googlebot.com/bot.html)

Googlebot / 2.1 (+ http: //www.google.com/bot.html)

ตอนนี้คุณจะดึงข้อมูลไซต์เหมือนที่ GoogleBot ทำ ตรวจสอบหน้าใหม่หรือการเปลี่ยนแปลงในลิงก์

Dorking ไซต์ของคุณ / การตรวจจับการแฮ็กคำหลักภาษาญี่ปุ่น

การใช้คำค้นหาที่กำหนดเองในแถบค้นหาของ Google เพื่อรับผลลัพธ์เฉพาะเรียกว่า กูเกิล ดอร์คิง. เราจะใช้เพื่อดูว่ามีการสร้างหน้าสุ่มใดๆ ในไดเร็กทอรีสุ่มหรือไม่ ซึ่งบ่งชี้ว่ามีแฮ็กคำหลักภาษาญี่ปุ่นอยู่หรือไม่

ป้อนคำค้นหาต่อไปนี้ในแถบค้นหาของ Google มันจะแสดงหน้าทั้งหมดของการติดตั้ง WordPress ของเว็บไซต์ของคุณโดยแยกวิเคราะห์บน Google ตอนนี้คุณควรตรวจสอบหน้าที่ดูเหมือนเป็นอันตรายหรือทำให้เข้าใจผิด

ไซต์:your-site-here.com/

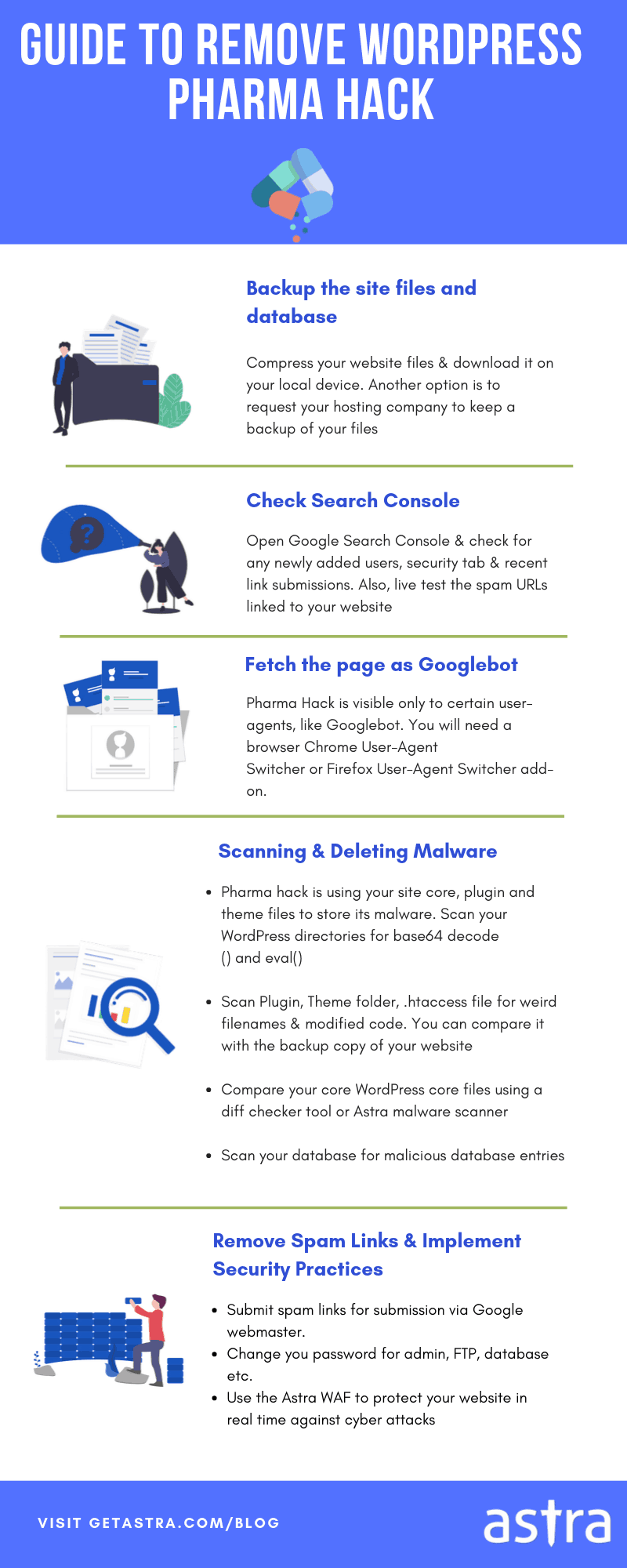

การกำจัดสแปม SEO ใน WordPress

เมื่อพบสแปม SEO ส่วนใหญ่นั้นลบออกได้ไม่ยาก เราจะพูดถึงรายละเอียดเกี่ยวกับขั้นตอนทั่วไปของวิธีลบ SEO SPAM ขั้นตอนในการลบ Pharma Hack และ Japanese Keyword Hack จะยังคงเป็นเรื่องปกติ

การลบไฟล์ที่เป็นอันตรายทั้งหมดที่สร้างขึ้นระหว่างการแฮ็ก

เชื่อมต่อกับเซิร์ฟเวอร์ WordPress ของคุณภายในเครื่องหรือผ่าน ssh เพื่อค้นหาและลบไฟล์ที่เป็นอันตรายทั้งหมด เมื่อเชื่อมต่อผ่าน SSH หรือในเครื่องให้ปฏิบัติตามคำสั่งต่อไปนี้

นำทางไปยังไดเรกทอรีรากของ WordPress หรือตำแหน่งที่คุณพบ Blackhat Seo สแปม

ซีดี dir/

ตอนนี้ป้อน cmd นี้เพื่อแสดงรายการไฟล์ทั้งหมดในไดเร็กทอรี (รวมถึงไฟล์ที่ซ่อนอยู่)

ls -la

ตรวจสอบเนื้อหาของแต่ละไฟล์เพื่อหาโค้ดหรือลิงก์ที่เป็นอันตราย แล้วลบออก

RM file_name.rm

ทำซ้ำขั้นตอนเดียวกันสำหรับแต่ละไดเร็กทอรีจนกว่าจะเสร็จสิ้น

ตรวจสอบของคุณ .htaccess ไฟล์

ผู้ส่งอีเมลขยะ BlackHat SEO ใช้ไฟล์ .htaccess เพื่อแก้ไขเนื้อหาและนำไปใช้ให้เกิดประโยชน์ ดังนั้นการตรวจสอบไฟล์ .htaccess ที่แทนที่ด้วยเวอร์ชันใหม่ทั้งหมดของคุณจึงสมเหตุสมผล

ขั้นตอนที่ 1

ค้นหาไฟล์ .htaccess สำหรับการติดตั้ง WordPress ของคุณ ใน WordPress จะต้องอยู่ในไดเร็กทอรีรากของการติดตั้ง

นอกจากนี้ โปรดทราบว่าไฟล์ .htaccess เป็นไฟล์ที่ซ่อนอยู่ใน Linux ดังนั้นคุณจะต้องใช้คำสั่งต่อไปนี้เพื่อดูไฟล์

ls -la

ขั้นตอนที่ 2

แทนที่ไฟล์ .htaccess ด้วยเวอร์ชันเริ่มต้น ไม่เช่นนั้น คุณจะมีเวอร์ชันใหม่ทั้งหมดและได้รับการแก้ไขแล้ว คุณสามารถดาวน์โหลด .htaccess เวอร์ชันเริ่มต้นของ WordPress ได้จาก โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม.

อัปโหลดแผนผังไซต์ใหม่

เมื่อคุณกำหนดค่าไซต์ของคุณอย่างปลอดภัยแล้ว คุณจะต้องใช้ Google และเครื่องมือค้นหาอื่น ๆ เพื่อแยกวิเคราะห์การติดตั้ง WordPress ที่กำหนดค่าใหม่ของคุณ ซึ่งสามารถทำได้โดยการผลักดันผ่านแผนผังเว็บไซต์ใหม่

แผนผังไซต์มีรายการหน้าและไดเรกทอรีทั้งหมดในไซต์ของคุณ การอัปโหลดและส่งแผนผังเว็บไซต์ใหม่ทำให้เครื่องมือค้นหาสามารถจัดทำดัชนีเว็บไซต์ของคุณใหม่ได้ ดังนั้นมันจะลบเนื้อหาสแปม SEO ทั้งหมดที่ปรากฏบนเว็บไซต์ของคุณที่ได้รับการจัดทำดัชนีโดยเครื่องมือค้นหา

ลิงก์ด่วน

- รีวิว Astra Security Suite: คูปองส่วนลดประหยัดสูงสุดถึง 25%

- เหตุใด Google จึงเกลียด BlackHat SEO และคุณจะถูกลงโทษได้อย่างไร

- 7 เหตุผลที่คุณควรเรียนหลักสูตรความปลอดภัย WordPress ของ Astra

- ความปลอดภัยของ WordPress และ 20 วิธีในการทำให้บล็อก WordPress ของคุณปลอดภัย

สรุป: แก้ไข BlackHat SEO SPAM ของเว็บไซต์ WordPress

ดังนั้นเว็บไซต์ WordPress ของคุณสามารถถูกโจมตีโดยผู้ส่งอีเมลขยะ SEO เหล่านี้โดยที่คุณไม่ต้องทำความรู้จัก การโจมตีสแปม SEO เหล่านี้จะลดคุณภาพเนื้อหาโดยรวมและอันดับเครื่องมือค้นหาของเว็บไซต์ของคุณ

คุณสามารถใช้เทคนิคที่กล่าวถึงในบทความนี้เพื่อตรวจจับและแก้ไขการโจมตีสแปม BlackHat SEO และปกป้องเว็บไซต์ WordPress ของคุณจากการโจมตีเหล่านี้

รักษาความปลอดภัย!