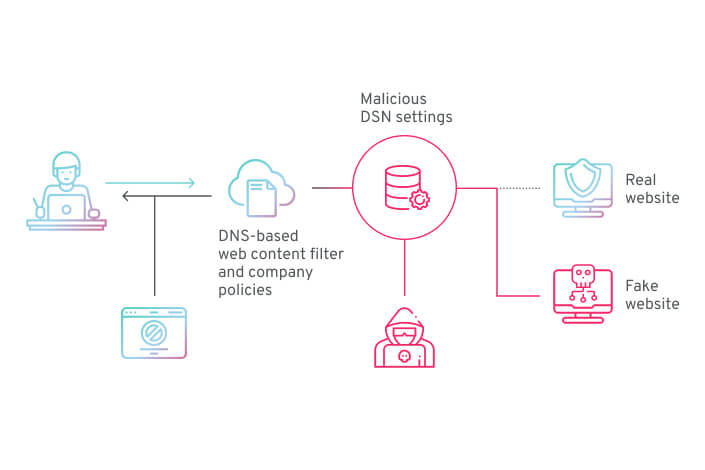

Витонченість хакерів і інструментів і технологій державного рівня, які використовуються для вчинення кіберзлочинів, зростає в епоху після пандемії. Використання фільтрації URL-адрес (веб) і Фільтрація DNS запобігти потраплянню шкідливої інформації до ваших користувачів є важливим кроком у запобіганні таких нападів.

Завдяки цим засобам захисту від ризиків Інтернету поверхня атаки значно зменшується, а система захищена від постійно зростаючих кіберзагроз.

Як фільтрація DNS, так і методи фільтрації URL-адрес функціонують за підтримки Web Reputation Services. Ці служби оцінюють веб-сайти та надають оцінку ризику на основі трафіку користувачів, історії загроз сторінок у домені, віку спостереження, географічного розташування, пов’язаних мереж, внутрішніх і зовнішніх зв’язків, а також інших моделей у контексті .

З іншого боку, не всі впевнені в тому, чи є використання фільтрації DNS або URL-адреси кращою стратегією безпеки. Вибрати правильне поєднання технологій для вашого стека безпеки може бути складно. Це правда, що і DNS, і фільтрація URL-адрес пропонують переваги, які слід поєднати для повної веб-безпеки, коли справа доходить до блокування темних листів і сумнівних веб-сайтів.

Фільтрація DNS

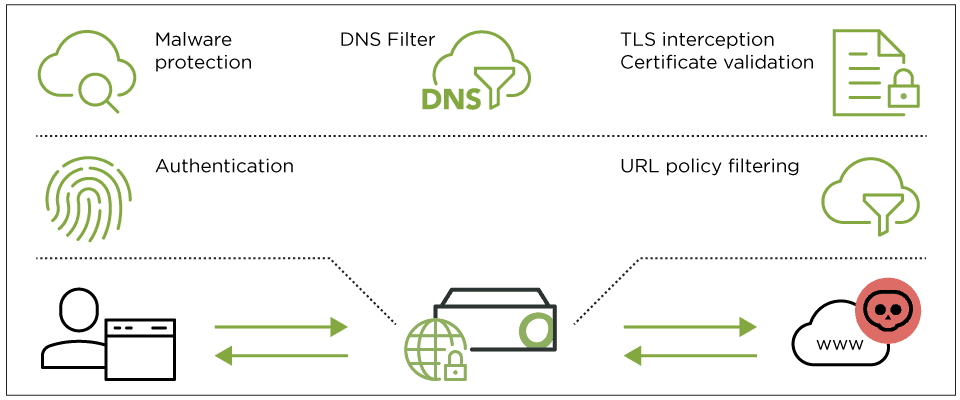

Фільтрація URL-адрес SWG

Точка репресій

Завдяки підтримці перевірки TLS, яка дає змогу аналізувати зашифрований HTTPS-трафік, правила фільтрації URL-адрес забезпечать захист і моніторинг співробітників, навіть якщо вони не підключені до корпоративної мережі. Забороняючи такі веб-сайти, як зловмисне програмне забезпечення та шахрайські сайти, ІТ-адміністратори можуть вживати активних заходів, щоб запобігти завантаженню зловмисного програмного забезпечення та спробам фішингу.

DNS через HTTPS

Протокол DNS через HTTPS (DoH) використовує HTTPS для шифрування зв’язку DNS і набуває все більшої популярності. Зв’язок DNS не може бути сфальсифікований за допомогою цього протоколу, оскільки він використовує HTTPS, але інструменти фільтрації DNS не можуть його побачити. Цей трафік перевіряється за допомогою фільтрації URL-адрес.

Програмне забезпечення для захисту від шкідливих програм

Крім того, комплексний безпечний веб-шлюз інтегрує фільтрацію URL-адрес із механізмом захисту від шкідливих програм, який зупиняє зловмисне програмне забезпечення на місці входу. Навички виявлення зловмисного програмного забезпечення є життєво важливими, вони захищають споживачів від небезпечних атак в Інтернеті.

Ці напади можуть швидко поширюватися через корпоративну мережу, заражаючи один хост за іншим. Користувачі та хости будуть захищені від зараження на місці входу за допомогою безпечного веб-шлюзу, який включає перевірку URL-адрес і захист від шкідливих програм.

Таблиця фільтрації URL та DNS

Підводячи підсумок, ідеальною стратегією безпеки є використання безпечного веб-шлюзу для одночасної активації фільтрації DNS і URL-адрес.

Більш глибокий рівень безпеки та контролю забезпечує веб-фільтрація URL-адрес, а не фільтрація DNS, яка захищає від шкідливих сайтів і всього трафіку. Використання фільтрації URL-адрес у поєднанні з перевіркою трафіку для захисту від шкідливих програм як частини безпечного веб-шлюзу підвищує гнучкість детального визначення обмежень доступу до певних веб-сайтів.

Найкращий спосіб захистити вашу компанію від кіберзагроз — це інтеграція фільтрації DNS та веб-фільтрації URL-адрес для загальної безпеки мережі, значно зменшуючи поверхню атаки та обмежуючи ймовірність шкідливого програмного забезпечення, програм-вимагачів та інших нападів.